Cisco Umbrella

【参考】

2020年02月20日時点での情報で掲載しています。

「Cisco Umbrella」との認証連携を設定します。

【注意】

- Cisco UmbrellaがSAMLで認証するキーは「ログインID(電子メール)」です。

- IIJ IDサービス内のユーザ属性にCisco Umbrellaの「ログインID」と同一の値を保持しておく必要があります。

- 作業前にCisco Umbrellaの管理者用ログインIDを保持するアカウントをIIJ IDサービスに用意してください。用意したアカウントの組み合わせで作業を実施してください。

1. IIJ IDサービスにSAMLアプリケーションを登録する

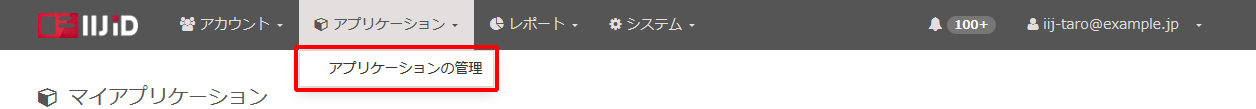

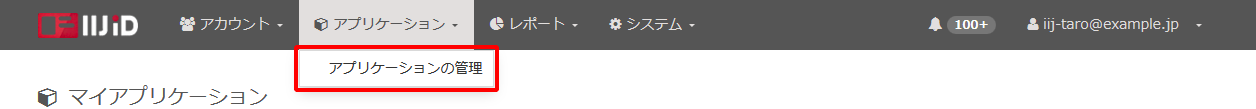

1. 「アプリケーション」の「アプリケーションの管理」 をクリックします。

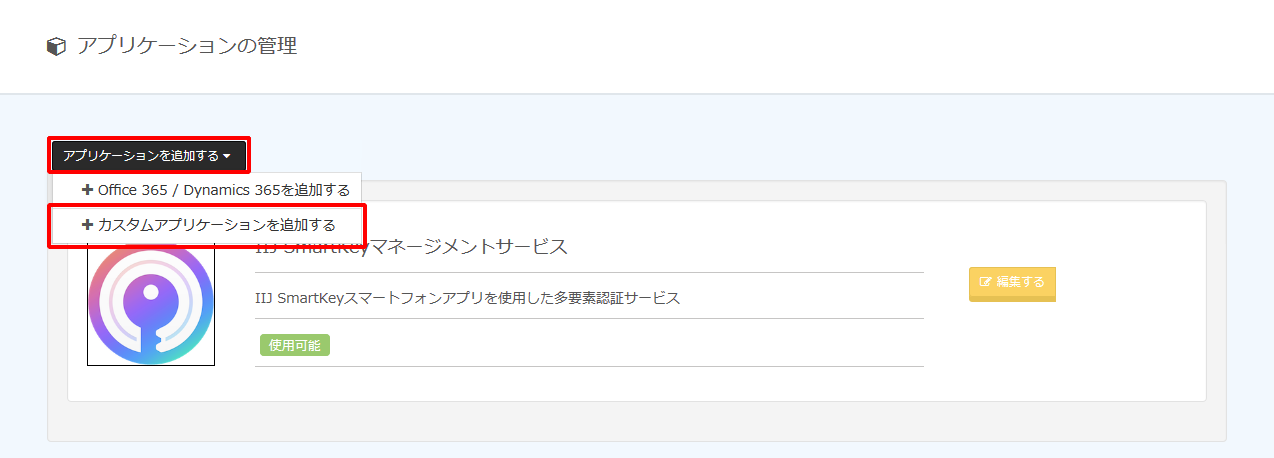

2. 「アプリケーションを追加する」をクリックし、「カスタムアプリケーションを追加する」をクリックします。

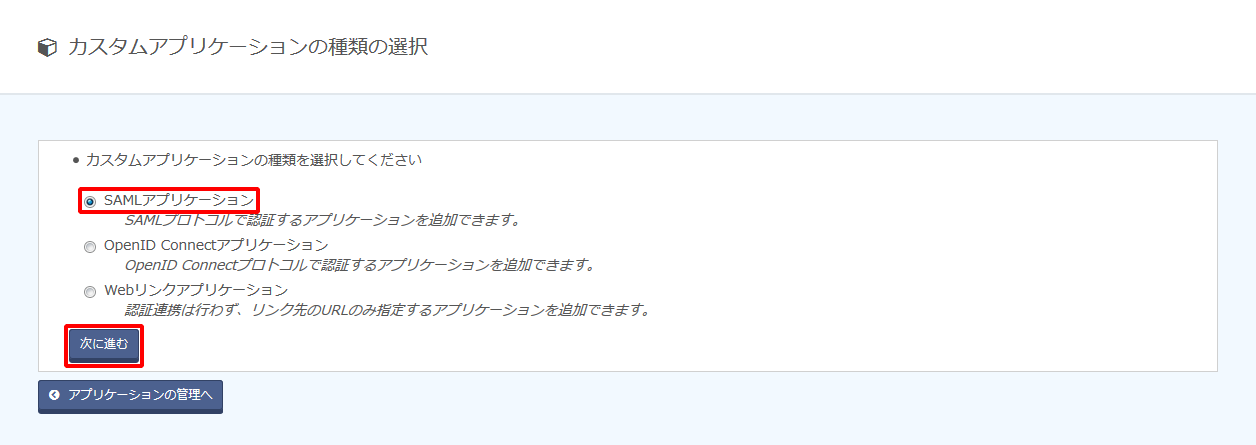

3. 「SAMLアプリケーション」を選択し、「次に進む」をクリックします。

4. アプリケーション情報を入力し、「アプリケーションを追加する」をクリックします。

| 項目 | 内容 | 備考 |

|---|---|---|

| アプリケーション名 | 例)Cisco Umbrella | 必須 |

| アプリケーションの説明 | 例)インターネットのインフラを活用することで、接続が確立される前に悪意のある宛先をブロック | 任意 |

| アプリケーションロゴ | (ファイルアップロード) | 任意 |

| IDプロバイダの選択 | 「アプリケーション専用のエンティティIDを利用」を選択 | 必須 |

2. IIJ IDサービスのIDプロバイダ情報を取得する

1. 作成されたアプリケーションの「編集する」をクリックします。

3. 「メタデータ」の箇所にある「ダウンロードする」をクリックし、IDプロバイダのメタデータをダウンロードします。

3. Cisco Umbrellaのメタデータを取得する

1. Cisco Umbrellaに管理者としてログインします。

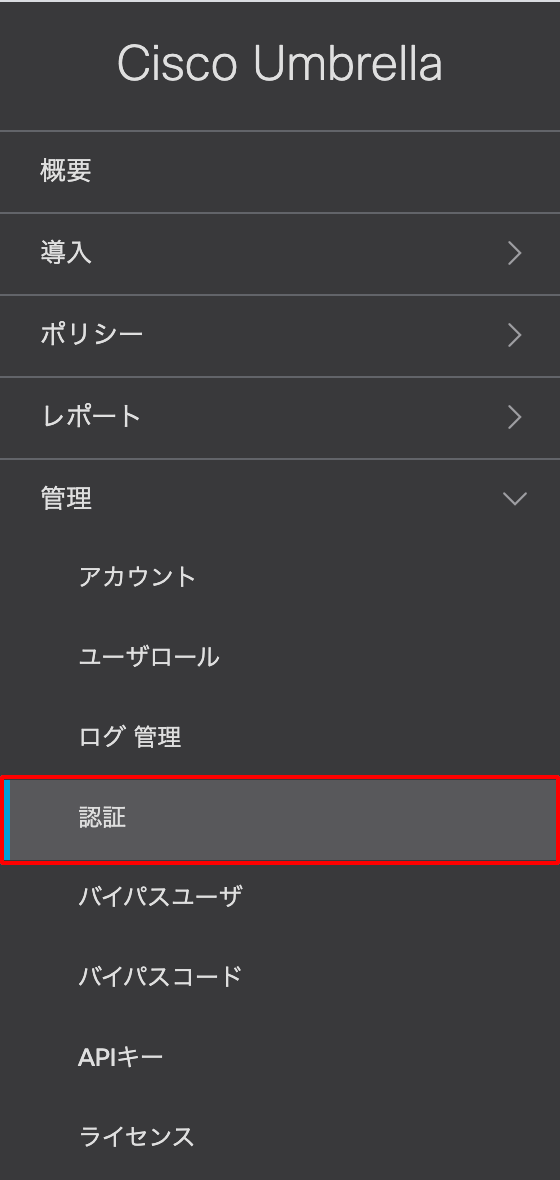

2. 左ペインの「管理」から「認証」をクリックします。

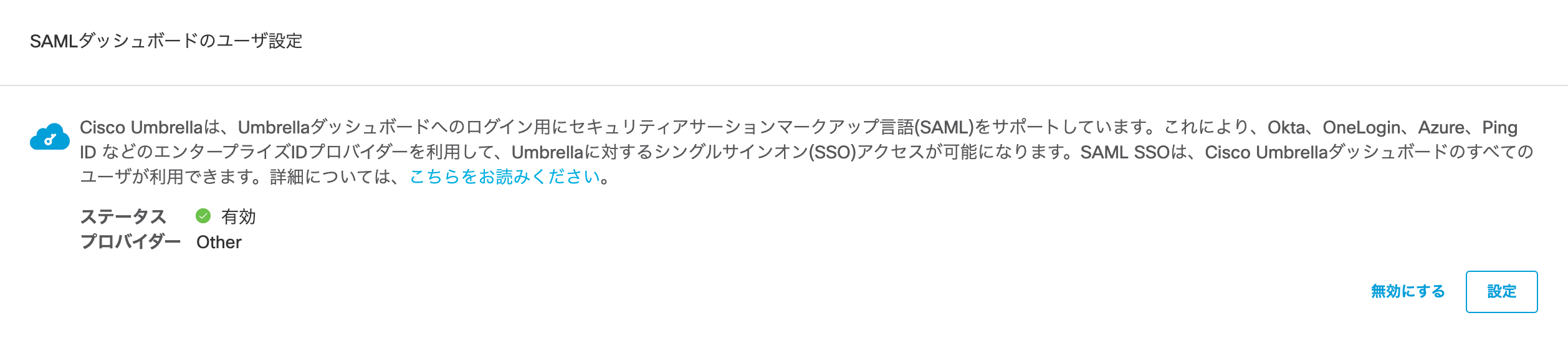

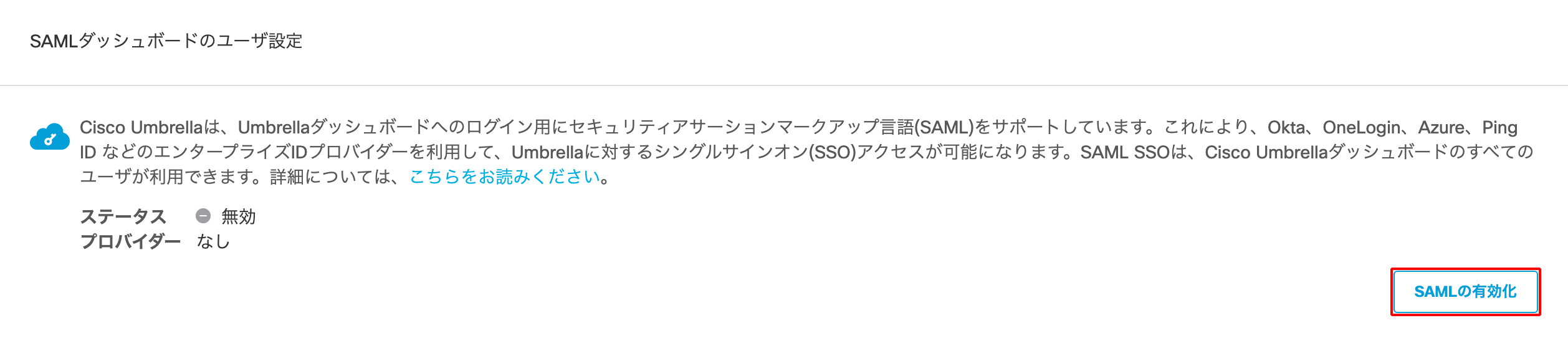

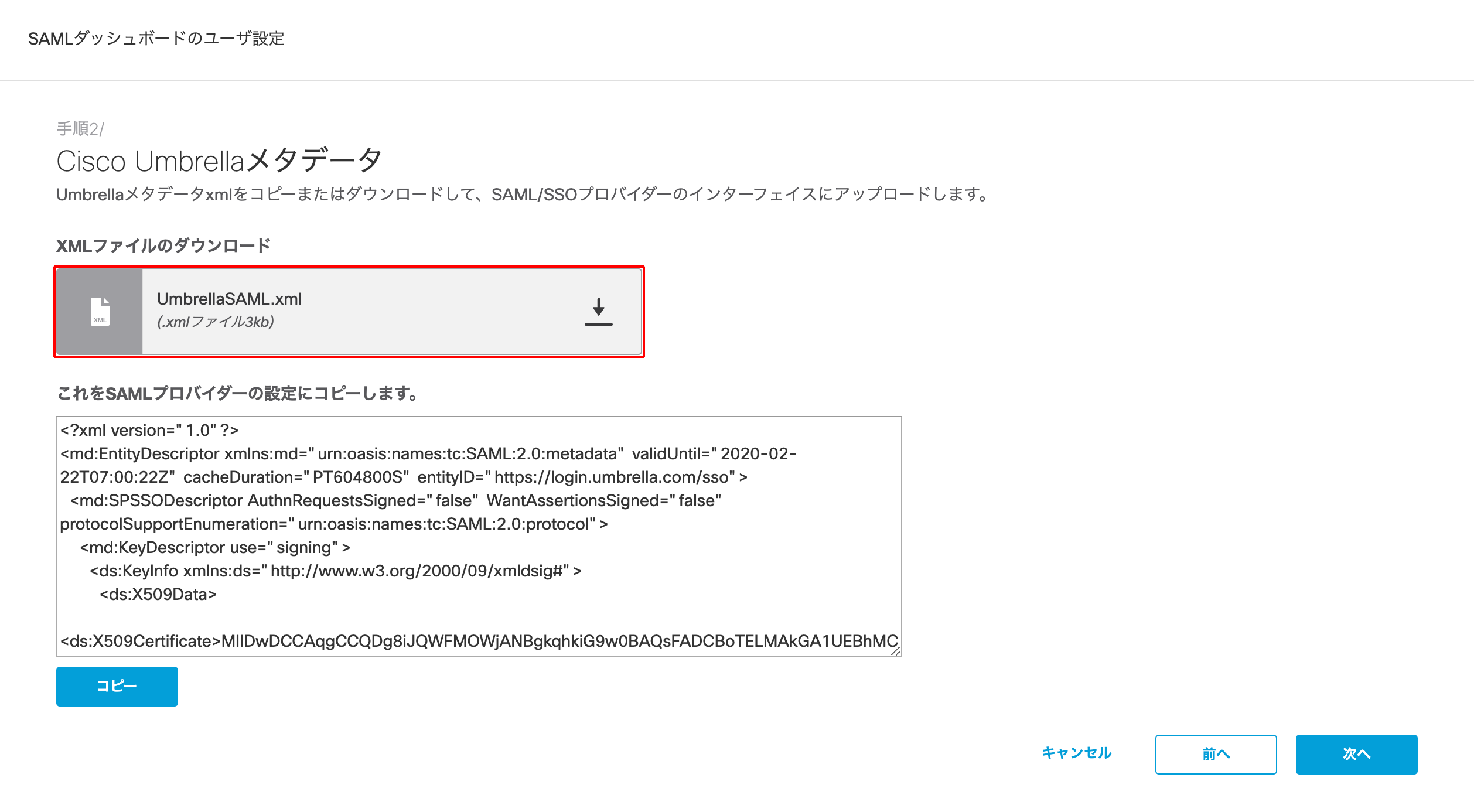

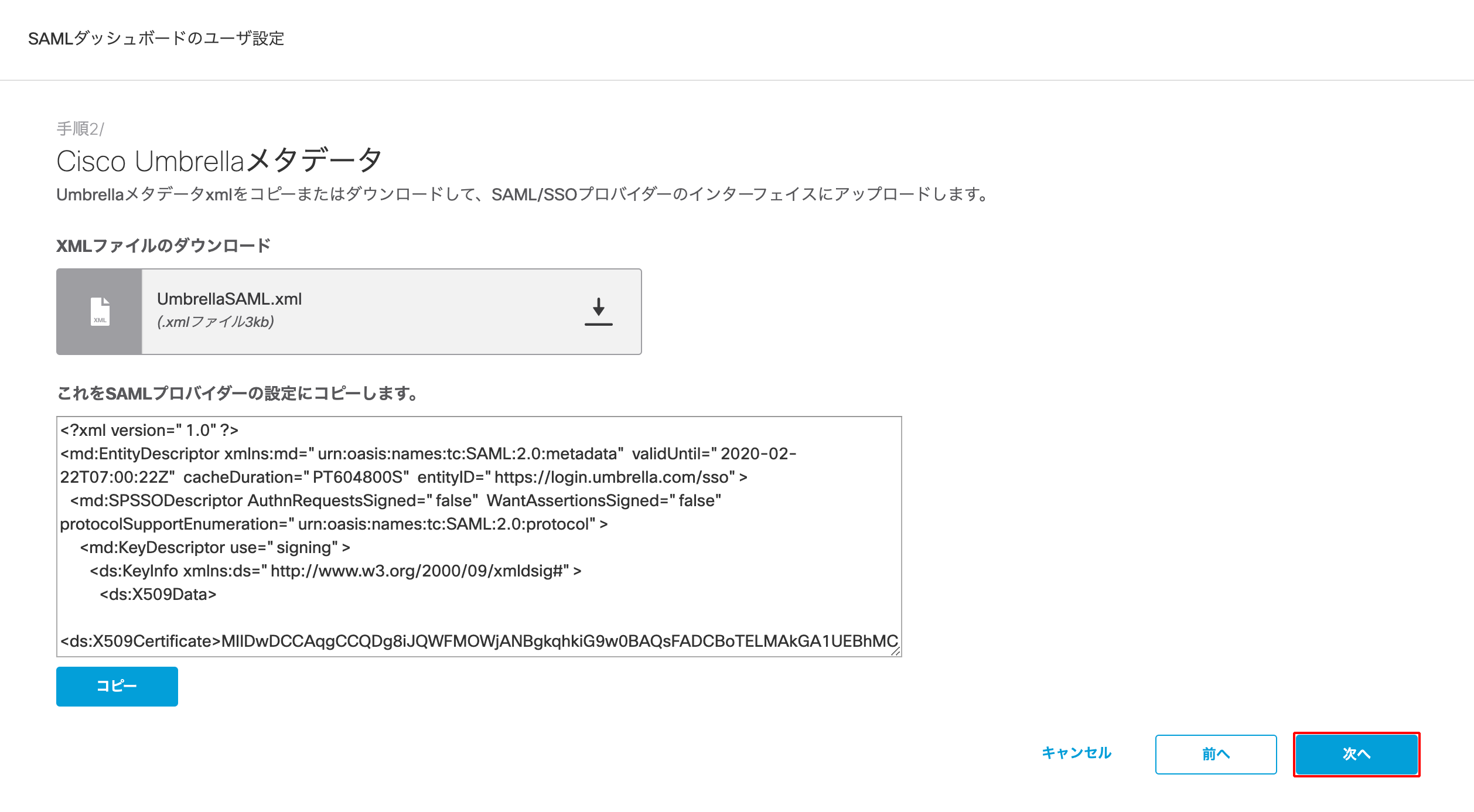

3. 「SAMLダッシュボードのユーザ設定」画面で「SAMLの有効化」をクリックします。

4. 「その他」を選択し、「次へ」をクリックします。

5. 「XMLファイルのダウンロード」にあるxmlファイルをダウンロードします。

このあとの手順5でこの画面から作業を再開しますので、この画面はそのまま残しておいてください。

【参考】

このxmlファイルがCisco Umbrella側のメタデータファイルになります。

4. IIJ IDサービスのSAMLアプリケーションを設定する

1. 「アプリケーション」の「アプリケーションの管理」 をクリックします。

2. アプリケーションの「編集する」をクリックします。

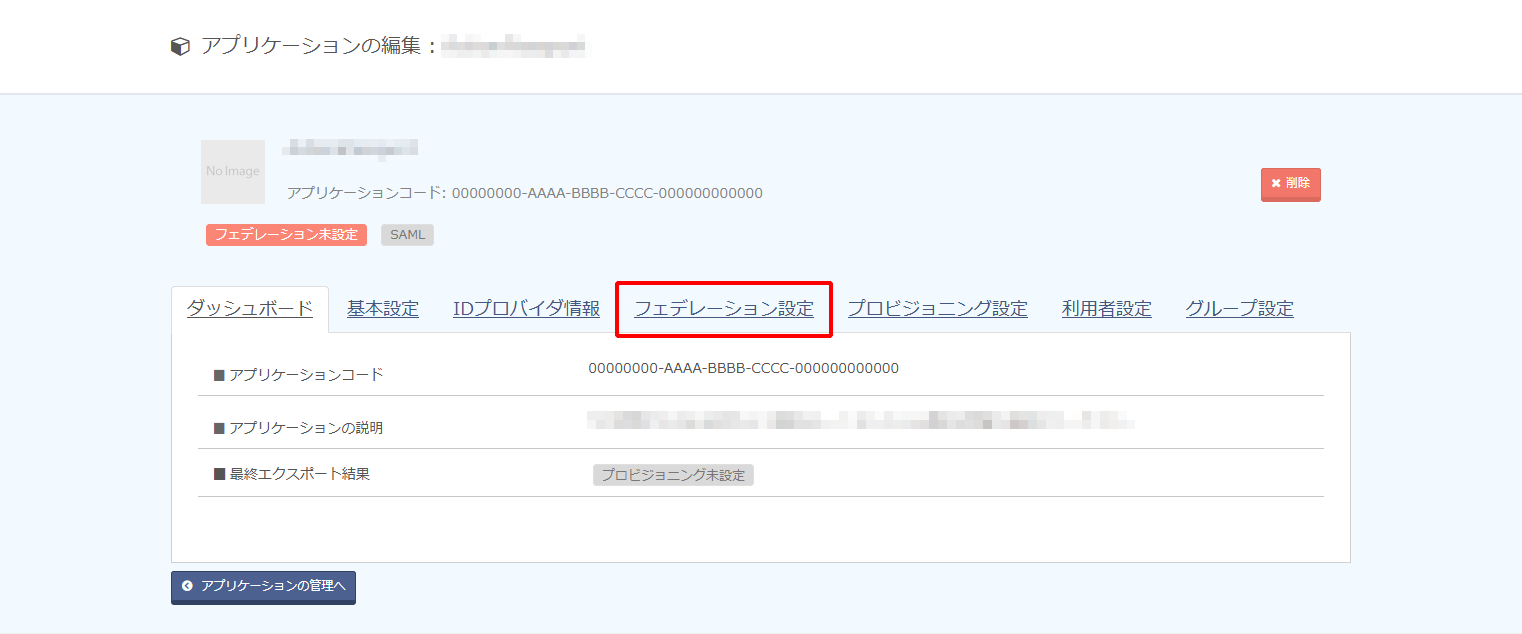

3. 「フェデレーション設定」をクリックします。

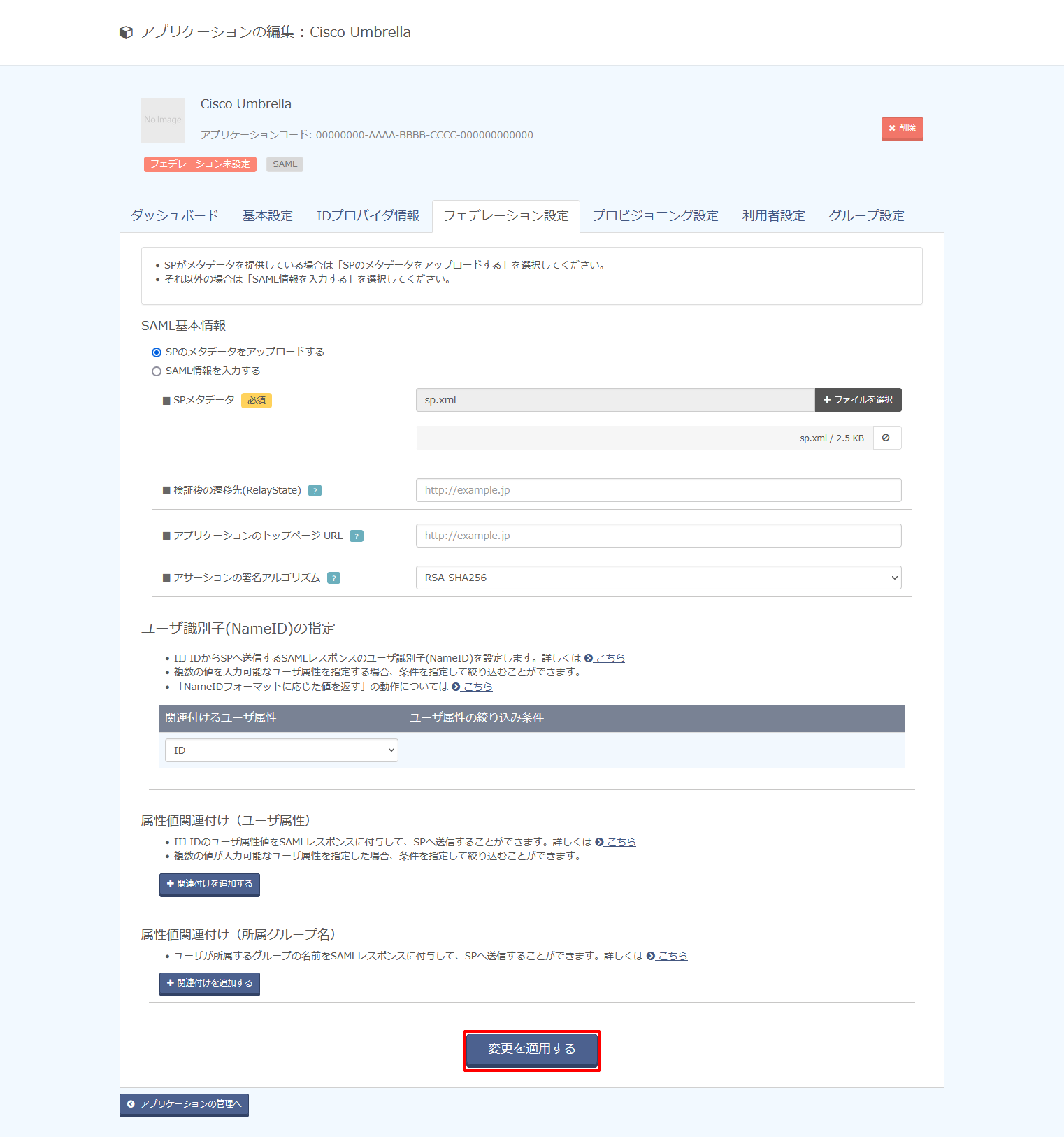

4. 以下のとおり設定し、「変更を適用する」をクリックします。

| 項目 | 内容 | 備考 | |

|---|---|---|---|

| SAML基本情報 | SPのメタデータをアップロードする | 「SPのメタデータをアップロードする」をチェック | |

| SPメタデータ | 手順3-5で入手したSPのメタデータをアップロード | ||

検証後の遷移先(RelayState) |

(空欄) |

||

アプリケーションのトップページURL |

(空欄) |

||

アサーションの署名アルゴリズム |

例) |

||

ユーザ識別子(NameID)の指定 |

関連付けるユーザ属性 | 例) |

Cisco Umbrellaの「ログインID」の値が格納されている属性を指定します。 |

【参考】

「アサーションの署名アルゴリズム」は連携先サービス側で指定などがない場合、デフォルト値の「RSA-SHA256」を選択してください。

「RSA-SHA256」を指定して動作しない場合及び連携先サービス側で明示的にそれ以外のものが指定されている場合は、「RSA-SHA512」、または「RSA-SHA1」に変更し、連携を確認してください。

【参考】

- 「ユーザ識別子(NameID)」の指定は、ユーザ単位ではなくSAMLアプリケーション単位でのみ設定できます。

- 「ユーザ識別子(NameID)」の指定した属性にユーザが値を保持していない場合は SAML連携は失敗します。

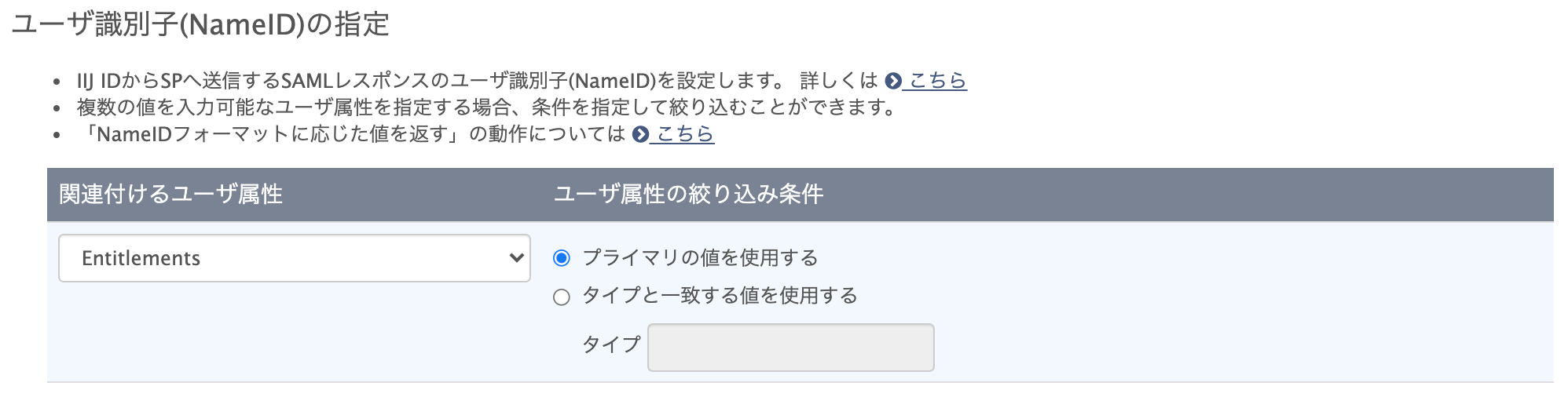

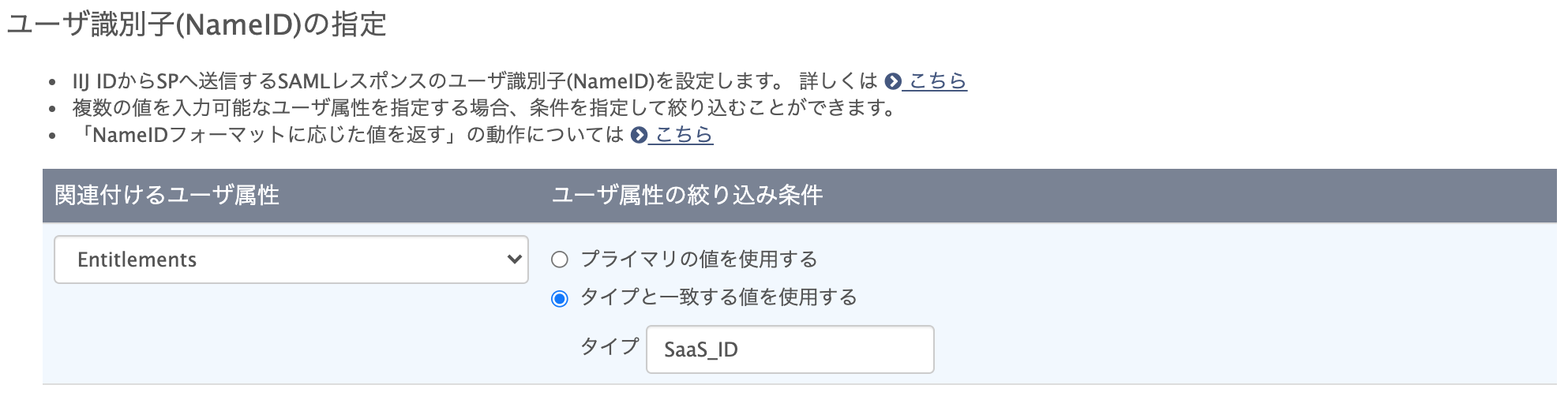

- 「ユーザ識別子(NameID)」にID以外の複数の値を持つ属性で指定する方法は以下のとおりです。

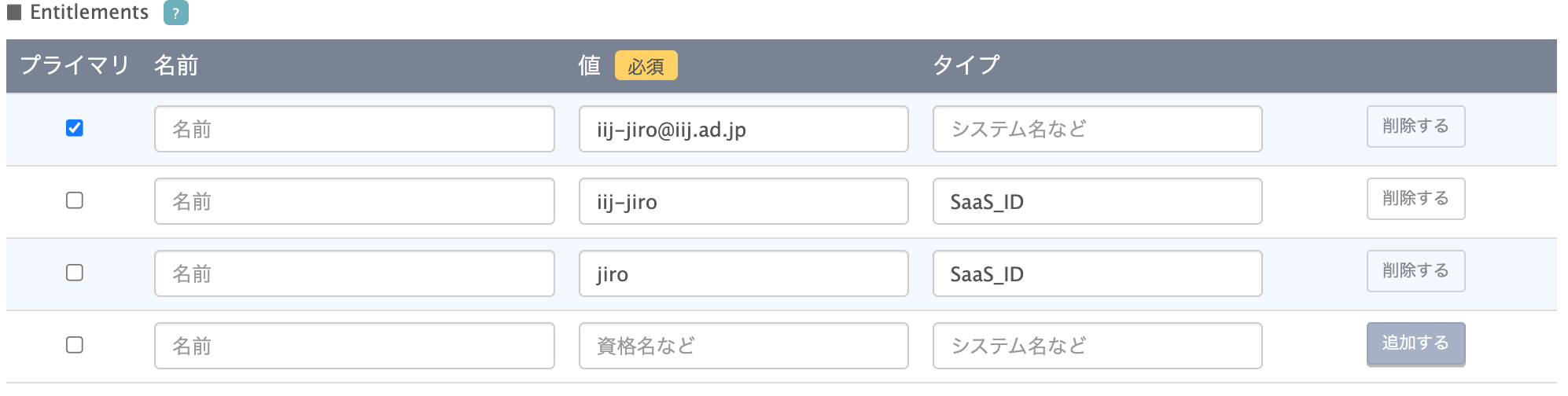

例として、IIJ IDサービスの各ユーザの属性「Entitlements」に以下のように値が設定されています。

- 連携先サービス側に「ユーザ識別子(NameID)」として渡す値が「iij-jiro@iij.ad.jp」の場合は、「プライマリの値を使用する」をチェックします。

- 連携先サービス側に「ユーザ識別子(NameID)」として渡す値が「iij-jiro」の場合は、「タイプと一致する値を使用する」をチェックし、タイプに「SaaS_ID」を指定します。

- 連携先サービス側に「ユーザ識別子(NameID)」として渡す値が「iij-jiro@iij.ad.jp」の場合は、「プライマリの値を使用する」をチェックします。

【注意】

- 「ユーザ識別子(NameID)」としてID以外の属性を指定していると、IIJ IDサービスに対する更新処理でその属性の値が更新される場合があります。ただし、その更新は連携先サービスまで伝搬されないため、IIJ IDサービス側の属性の値が更新されると、連携していたアカウントに接続できなくなります。「ユーザ識別子(NameID)」としている属性の値が更新される場合は、連携先サービス側で紐づく属性(多くの場合、ユーザID)を忘れずに更新してください。

- 以下の画像のように複数のタイプに「SaaS_ID」が設定されている場合、「ユーザ識別子(NameID)」に「SaaS_ID」を指定すると、サービスマニュアルに記載されているルールに基づいていずれかの単数値だけが採用されます。連携対象のサービスに管理者の意図しないアカウントがSAML連携される危険性があります。対象となる各ユーザにおいて、「ユーザ識別子(NameID)」として指定するタイプが複数個存在しないように注意してください。

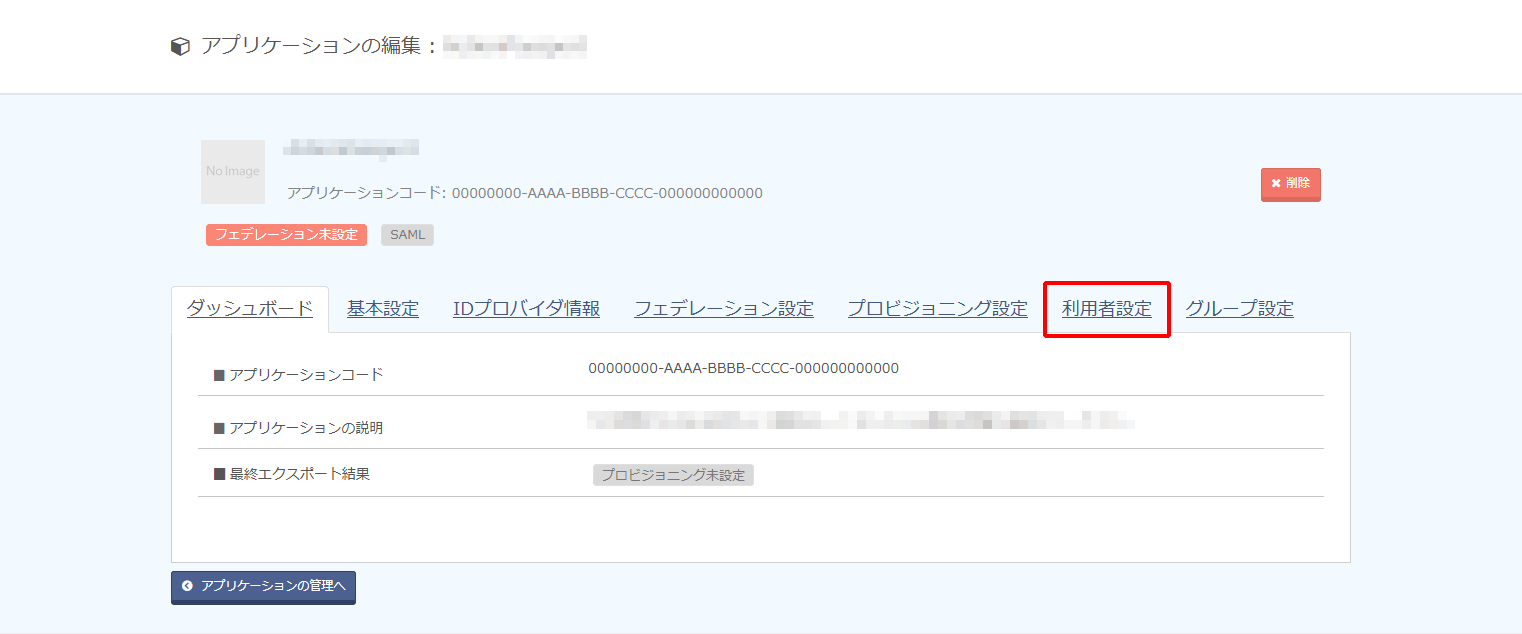

5. 「利用者設定」をクリックします。

6. 「利用者を追加する」をクリックし、アプリケーションにシングルサインオンさせたいグループ及びユーザを指定します。

【参考】

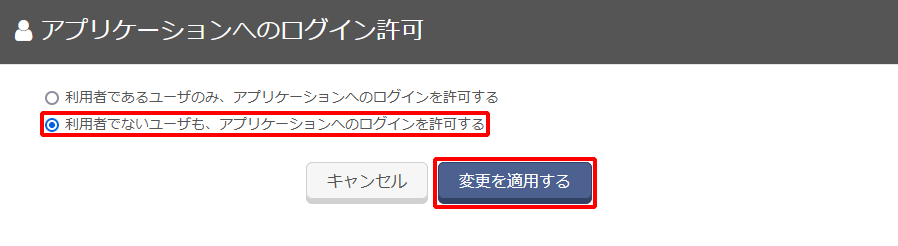

利用者に登録していないユーザにもこのアプリケーションを利用させたい場合は、「アプリケーションへのログイン」の「編集」をクリックします。

「利用者でないユーザも、アプリケーションへのログインを許可する」を選択し、「変更を適用する」をクリックします。

5. Cisco UmbrellaにIDプロバイダ情報を登録する

1. 手順3-4の画面に戻り、「次へ」をクリックします。

2. 「XMLファイルのアップロード」が選択される状態で、手順2-3で入手したIIJ IDサービスのメタデータをアップロードします。

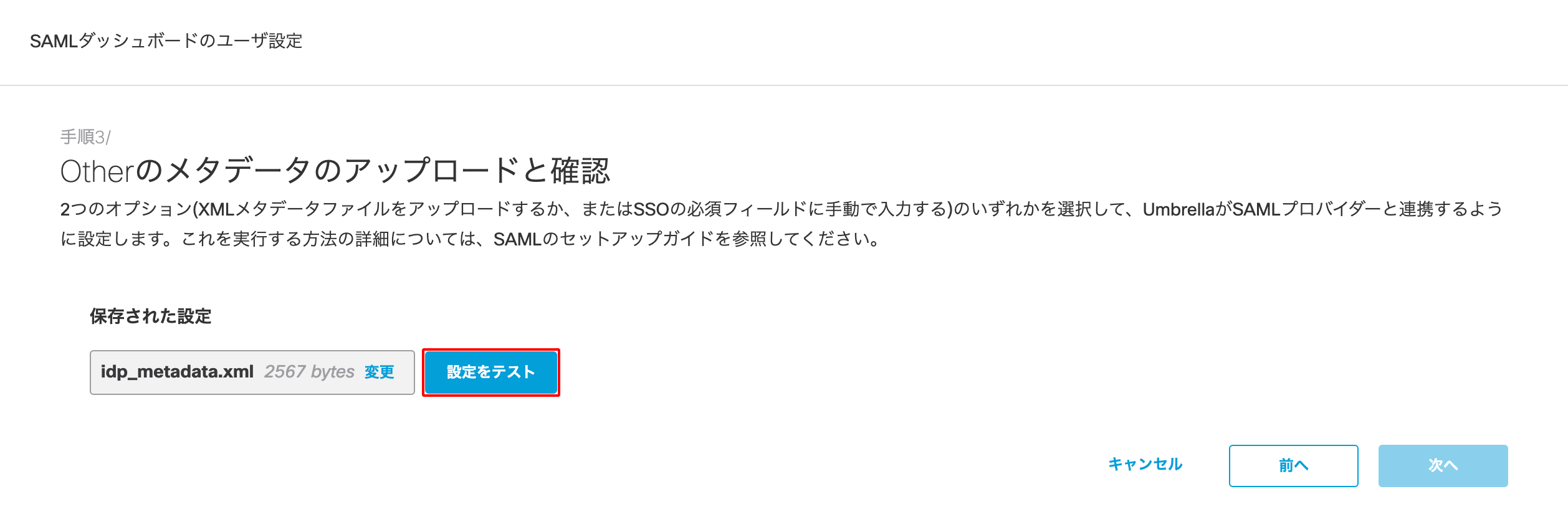

3. 「設定をテスト」をクリックします。

【参考】

ここでIIJ IDサービスとのシングルサインオンがテストされます。

現在、Cisco Umbrellaで操作している同一のアカウントでIIJ IDサービスでログインしてください。既に同一のアカウントでIIJ IDサービスにログイン済みであれば自動的に認証が完了します。

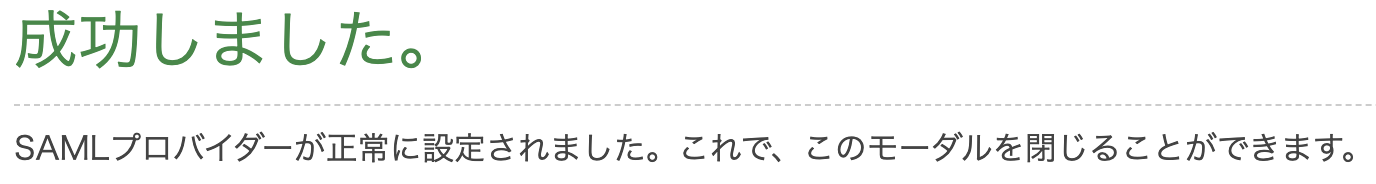

4. ブラウザ上で新たにタブが起動し、以下の内容が表示されることを確認します。元のタブに戻ります。

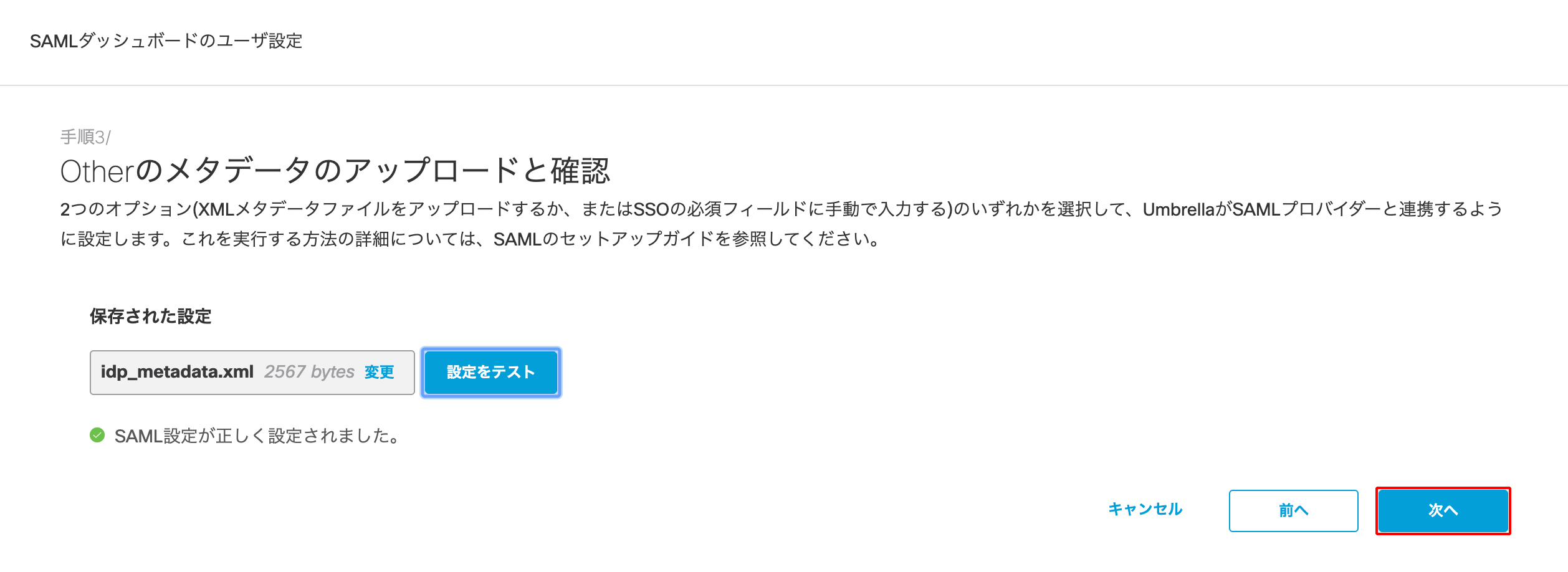

5. 「次へ」をクリックします。

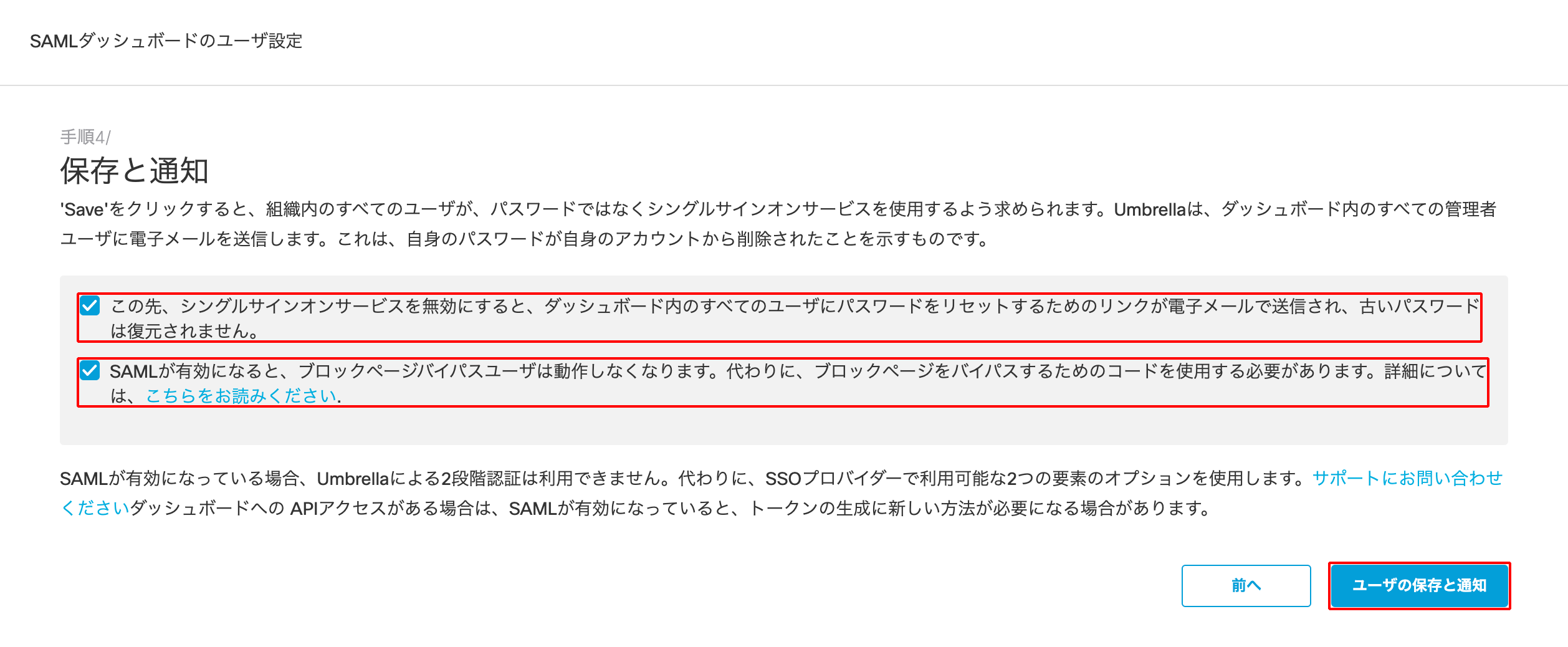

6. 確認項目が表示されますのですべてのチェックを入れ、「ユーザの保存と通知」をクリックします。

7. ステータスが「有効」になっていることを確認します。